谷歌已修复 Chrome 中被攻击利用的零日漏洞 CVE-2025-13223

根据简鹿办公获取到的最新信息,谷歌近日发布了 Chrome 浏览器的紧急安全更新,修复了编号为 CVE-2025-13223 的零日漏洞。该漏洞存在于 JavaScript 引擎 V8 中,已被用于真实网络攻击。谷歌威胁分析小组(TAG)已确认此情况。相关修复程序现已包含在 Windows、macOS 和 Linux 平台的 Chrome 版本 142.0.7444.175/.176 中,建议用户尽快完成更新。

谷歌在安全公告中警告称:

“谷歌已获悉,针对 CVE-2025-13223 的利用代码已在现实攻击中出现。”

该高危漏洞源于 V8 引擎中的一个类型混淆(type confusion)错误,由谷歌威胁分析小组(TAG)成员克莱芒·勒辛(Clement Lecigne)于上周报告。谷歌 TAG 团队长期致力于发现由黑客组织发起的零日攻击,而这些多用于实施间谍活动。

为修复这一漏洞,谷歌已发布以下平台对应的 Chrome 更新版本:

Windows:142.0.7444.175 / 142.0.7444.176

macOS:142.0.7444.176

Linux:142.0.7444.175

尽管新版本将在未来几周内通过稳定通道逐步推送至所有用户,但目前更新已可立即手动安装。

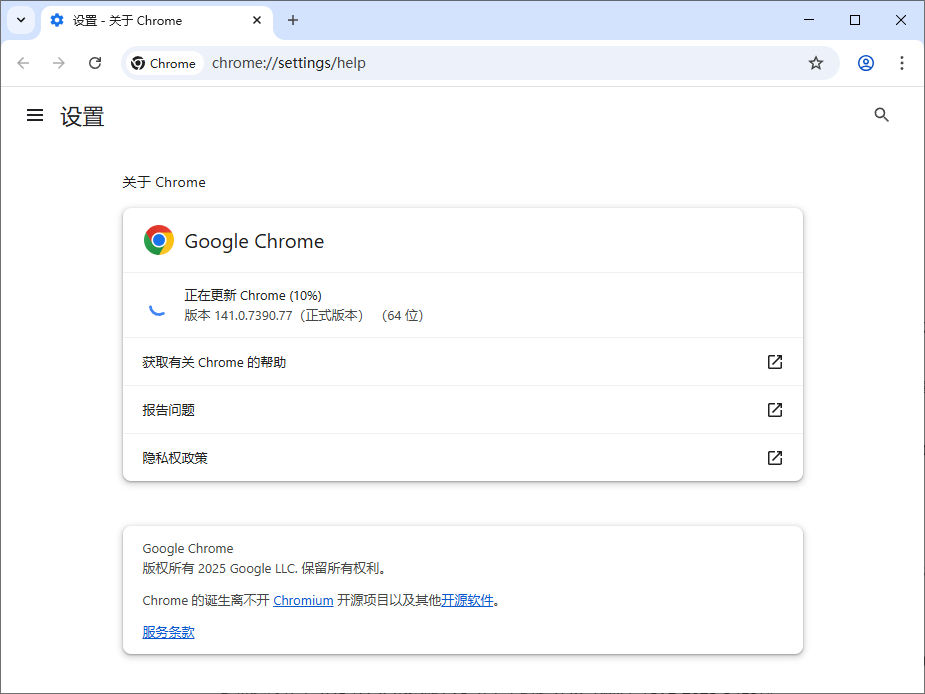

虽然 Chrome 浏览器通常会在安全更新发布后自动升级,但用户也可通过以下步骤手动检查并安装最新版本:

点击 Chrome 菜单 > 帮助 > 关于 Google Chrome,等待浏览器自动下载更新,完成后点击“重新启动”以完成安装。

尽管谷歌已确认 CVE-2025-13223 已遭实际利用,但公司尚未披露有关此次攻击活动的更多细节。谷歌表示:

“在大多数用户完成更新之前,我们将限制公开与该漏洞相关的详细信息及链接。若该漏洞涉及其他项目所依赖的第三方库,而该库尚未修复,我们也将继续维持信息披露限制。”

这是谷歌今年修复的第七个被实际利用的 Chrome 零日漏洞。此前六次分别发生在三月、五月、六月、七月和九月。

今年七月和九月,谷歌修复了两个由 TAG 研究人员发现并正被积极利用的零日漏洞(CVE-2025-10585 和 CVE-2025-6558)。

五月,谷歌发布了额外的紧急安全更新,修复了一个可导致攻击者劫持用户账户的零日漏洞(CVE-2025-4664)。同批更新还修补了 TAG 在六月发现的 V8 引擎中的越界读写漏洞(CVE-2025-5419)。

三月,谷歌还修复了一个高危沙箱逃逸漏洞(CVE-2025-2783),该漏洞由卡巴斯基实验室报告,并被用于针对俄罗斯媒体和政府机构的间谍攻击。