华硕警告启用 AiCloud 功能的路由器存在新型高危认证绕过漏洞

近日,简鹿办公了解到华硕(ASUS)发布了紧急固件更新,修复了包括一项高危认证绕过漏洞在内的共计九项安全缺陷。该漏洞被编号为 CVE-2025-59366,影响所有启用了 AiCloud 功能的华硕路由器。攻击者可利用此漏洞在未经过身份验证的情况下远程执行敏感操作,对用户家庭网络构成严重威胁。

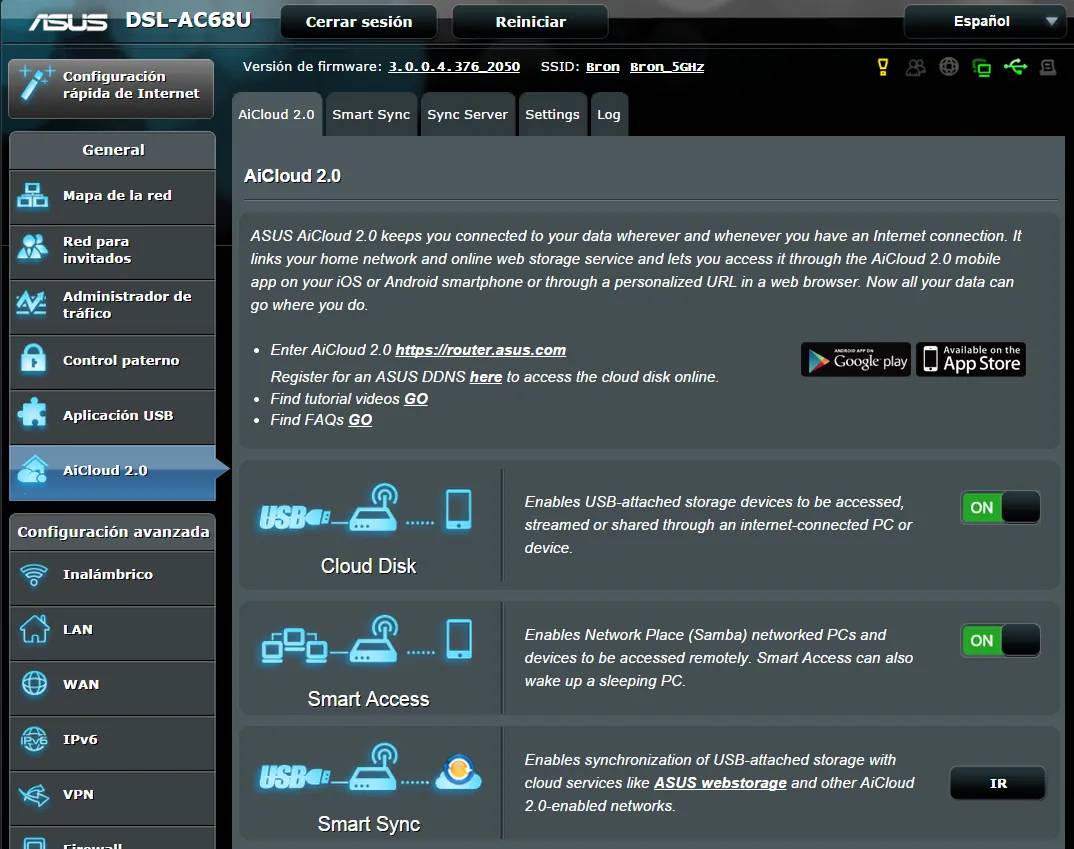

什么是 AiCloud?

AiCloud 是华硕路由器内置的一项云服务功能,旨在将用户的路由器转变为个人私有云服务器。通过 AiCloud,用户可以实现远程访问家庭局域网内的存储设备、流媒体播放音视频文件、同步数据等操作,极大提升了家庭网络的便利性与扩展性。然而,正因其具备远程访问能力,一旦存在安全漏洞,便可能成为黑客入侵家庭网络的“后门”。

漏洞详情

根据华硕发布的安全公告,漏洞 CVE-2025-59366 的根本原因在于 Samba 服务运行过程中产生的非预期副作用,导致某些本应受权限控制的功能在未经正确身份验证的情况下仍可被调用。

更令人担忧的是,攻击者只需结合 路径遍历(Path Traversal) 与 操作系统命令注入(OS Command Injection) 两类漏洞,即可在无需任何用户交互、且自身无任何特权的前提下,远程触发该问题。这意味着,只要用户的路由器启用了 AiCloud 并暴露在公网(例如配置了端口转发或动态 DNS),就可能在毫无察觉的情况下被完全控制。

华硕在安全通告中明确指出:“此次攻击复杂度低、危害高,强烈建议所有用户立即升级至最新固件版本。”

受影响固件版本及修复情况

尽管华硕未具体列出受影响的路由器型号,但已公布包含修复补丁的固件系列:

3.0.0.4_386 系列

3.0.0.4_388 系列

3.0.0.6_102 系列

修复漏洞包括:

CVE-2025-59365、CVE-2025-59366、CVE-2025-59368、CVE-2025-59369、CVE-2025-59370、CVE-2025-59371、CVE-2025-59372、CVE-2025-12003

用户可通过路由器管理界面或华硕官网检查当前固件版本,并尽快完成升级。

无法升级?华硕提供临时缓解措施

对于已停止官方支持、不再接收固件更新的老旧设备(即处于“生命周期终止”状态的型号),华硕也给出了明确的应急防护建议:

立即关闭所有面向互联网的服务,包括但不限于:

WAN 侧远程管理访问

端口转发(Port Forwarding)

动态域名解析(DDNS)

内置 VPN 服务器

DMZ 主机设置

端口触发(Port Triggering)

FTP 服务

尤其要禁用 AiCloud 的远程访问功能,以阻断 CVE-2025-59366 的利用路径

此外,华硕还强调两项基础但关键的安全实践:

为路由器管理后台设置高强度密码,避免使用默认凭据或简单组合;

为 Wi-Fi 网络配置强加密与复杂密码,防止局域网被非法接入。

历史重演?今年已多次曝出 AiCloud 相关高危漏洞

值得注意的是,这并非华硕今年首次因 AiCloud 功能遭遇安全危机。早在 2025 年 4 月,该公司就曾修复另一个严重的认证绕过漏洞 CVE-2025-2492 —— 攻击者仅需发送一个精心构造的 HTTP 请求,即可绕过身份验证,控制启用 AiCloud 的设备。

更严峻的是,包括 CVE-2025-2492 在内的七项漏洞已被证实用于一场名为 “Operation WrtHug” 的大规模网络攻击行动。该行动主要针对 已停止支持或固件陈旧的华硕 WRT 系列路由器,受害者遍布台湾、东南亚、俄罗斯、中欧及美国等地,数千台设备遭黑客劫持,用于组建僵尸网络、发起 DDoS 攻击或窃取用户数据。

安全专家建议:默认关闭非必要远程服务

网络安全研究人员指出,像 AiCloud 这类将家庭设备暴露于公网的功能,虽然便利,却显著扩大了攻击面。在物联网设备安全防护普遍薄弱的当下,最小权限原则和默认关闭远程访问应成为用户的基本安全准则。