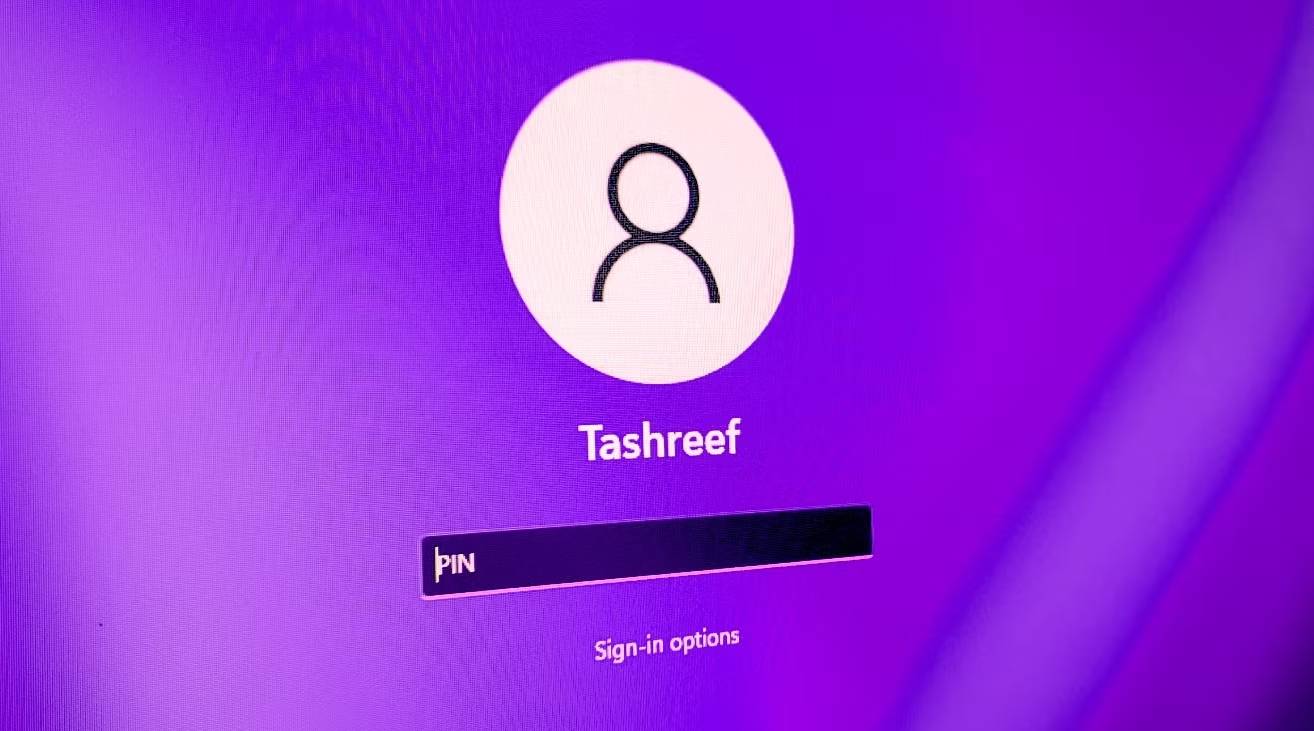

安装近期 Windows 11 更新后,安全密钥可能会要求输入 PIN 码

近日,微软发布重要提示:在安装 2025 年 9 月及之后发布的 Windows 11 版本 24H2 和 25H2 的预览版或正式更新后,部分用户在使用 FIDO2 安全密钥(如 YubiKey、Google Titan 等)登录系统时,可能会首次被要求输入 PIN 码。这一变化并非系统故障,而是微软为遵循 WebAuthn 行业安全标准而主动引入的新机制。

背景:为何突然需要 PIN?

根据微软官方说明,自 2025 年 9 月的预览更新 KB5065789(对应 Windows 11 25H2 Build 26200.6725 和 24H2 Build 26100.6725)起,Windows 开始全面实施 WebAuthn 标准中关于“用户验证”的要求。该标准由万维网联盟(W3C)与 FIDO 联盟共同制定,旨在规范无密码身份验证的安全行为。

在 WebAuthn 框架下,用户验证可设置为三种模式:

不鼓励:不要求用户验证,仅依赖物理密钥存在即可;

优先:若设备支持用户验证(如 PIN 或生物识别),则应启用;

强制:必须完成用户验证才能通过认证。

当服务提供商(Relying Party, RP)或身份提供商在认证请求中将 User Verification 设为 “Preferred”,而用户的 FIDO2 安全密钥尚未配置 PIN 时,Windows 将自动引导用户在登录过程中设置并输入 PIN 码 —— 即使此前注册密钥时从未要求过 PIN。

微软的解释与技术细节

微软在官方支持文档中明确指出:

“安装 2025 年 9 月 29 日发布的更新 KB5065789(或后续更新,如 2025 年 11 月的安全更新 KB5068861)后,即使您在最初注册安全密钥时未设置 PIN,系统也可能要求您创建一个 PIN 以完成登录。”

这一调整的核心目标是确保注册与认证流程的一致性。过去,用户可能在注册阶段跳过 PIN 设置,但在某些高安全场景下,服务端却期望进行用户验证,导致认证失败或体验不一致。如今,Windows 会在认证过程中动态引导用户完成 PIN 配置,从而提升兼容性与安全性。

此外,微软强调:用户验证(如输入 PIN 或使用指纹)能有效确认“操作者即合法用户本人”,防止他人拾获或窃取物理密钥后冒用身份。这正是 FIDO2 无密码认证体系中“双因素”(持有 + 知晓/生物特征)安全模型的关键环节。

对用户和企业的影响

普通用户:若你使用 YubiKey、Feitian Key 等 FIDO2 安全密钥登录 Microsoft 账户、Azure AD 或支持 WebAuthn 的网站(如 GitHub、Google),未来可能会在登录时看到 PIN 输入提示。只需按指引设置一次即可,后续登录将更安全顺畅。

企业 IT 管理员:若组织不希望员工在使用安全密钥时输入 PIN,需在身份验证服务(如 Azure AD、Okta、Auth0 等)的 WebAuthn 配置中,将 userVerification 参数显式设为 "discouraged"。否则,默认或 "preferred" 设置将触发 Windows 的 PIN 要求。

FIDO2 与无密码未来的趋势

FIDO2 安全密钥正成为全球推动“无密码化”战略的核心技术。相比传统密码,它能从根本上抵御钓鱼攻击、凭证填充、中间人劫持等常见威胁。微软、Google、Apple 等科技巨头已全面支持 FIDO2,并鼓励企业和个人采用硬件密钥作为主要身份验证方式。

此次 Windows 更新强化用户验证机制,正是为了与行业标准对齐,为未来全面普及无密码登录铺平道路。虽然短期内可能带来轻微的操作变化,但从长远看,这将显著提升账户安全性和用户体验的一致性。