Microsoft 确认 2026 年 4 月 Windows 更新导致 BitLocker 异常

本周,Microsoft 发布了 2026 年 4 月的“补丁星期二”(Patch Tuesday)更新。其中,Windows 11 的更新(编号 KB5083769 和 KB5082052)包含了多项更改,特别是涉及远程桌面的重大调整。

起初,Microsoft 并未在这些更新中报告任何已知问题。然而,随后公司补充说明,所有安装了更新且符合特定配置的系统均受到 BitLocker 问题的影响。这涉及 Windows 11、Windows 10(KB5082200)以及 Windows Server 2025 和 Server 2022。

问题详情

该问题源于一种不被推荐的 BitLocker 组策略配置,导致受影响系统启动时要求输入 BitLocker 恢复密钥。

Microsoft 指出,密钥只需输入一次。该问题似乎仅影响有限数量的设备,且这些设备必须同时满足以下所有条件:

BitLocker 已启用: 系统盘已开启 BitLocker 加密。

特定组策略已配置: 组策略“为 UEFI 固件配置配置 TPM 平台验证配置文件”已启用,且验证配置文件中包含了 PCR7(或者手动设置了等效的注册表项)。

PCR7 绑定不可行: 在系统信息(msinfo32.exe)中,“安全启动状态 PCR7 绑定”参数显示为“不可能”。

存在特定证书: 设备的 Secure Boot 签名数据库(DB)中存在“Windows UEFI CA 2023”证书,这使得它适合作为 2023 年签名的 Windows 启动管理器的默认引导加载程序。

未使用新引导程序: 设备当前尚未使用 2023 年签名的 Windows 启动管理器。

解决方案与变通方法

Microsoft 提供了以下变通措施来修复此错误,建议管理员或用户在加载 Windows 更新之前移除有问题的组策略配置。这也是官方推荐的解决方案。

操作步骤如下:

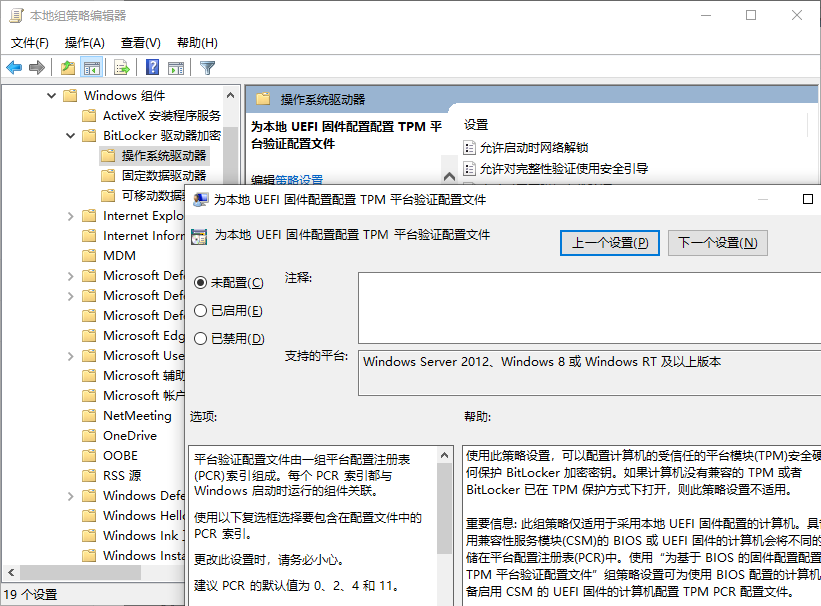

1、打开组策略编辑器(gpedit.msc)或组策略管理控制台。

2、导航至:计算机配置 > 管理模板 > Windows 组件 > BitLocker 驱动器加密 > 操作系统驱动器。

3、将策略设置“为本地 UEFI 固件配置配置 TPM 平台验证配置文件”设置为“未配置”。

4、在受影响的设备上执行以下命令以应用策略更改:

gpupdate /force

5、执行以下命令以暂停 BitLocker(如果 C 盘已启用 BitLocker):

manage-bde -protectors -disable C:

6、执行以下命令以恢复 BitLocker(如果 C 盘已启用 BitLocker):

manage-bde -protectors -enable C:

注意: 此操作将更新 BitLocker 绑定,以使用 Windows 选择的默认 PCR 配置文件。

此外,管理员还可以应用“已知问题回滚”机制,在安装“补丁星期二”更新之前预防此问题。如需获取 KIR,Microsoft 建议联系商业支持部门。